Drink prawdę ci powie...

29 maja 2009, 10:23Psycholodzy twierdzą, że sposób, w jaki ludzie trzymają swoje drinki, ujawnia cechy ich osobowości. Na podstawie technik picia można wyodrębnić osiem podstawowych typów.

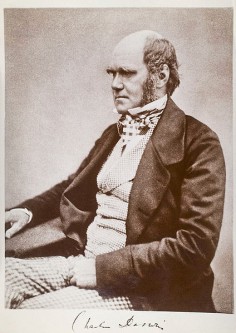

Tajemnicza choroba Darwina

14 grudnia 2009, 12:23Profesor John Hayman z Uniwersytetu w Melbourne twierdzi, że odkrył, co wywoływało chroniczną chorobę Karola Darwina. Wg niego, twórca teorii ewolucji cierpiał na odziedziczony po matce zespół wymiotów cyklicznych.

Odporne kobiety

3 września 2010, 11:50Podczas zakończonej w ubiegłym miesiącu konferencji Defcon przeprowadzono test, polegający na wykorzystaniu technik inżynierii społecznej do uzyskanie od pracowników korporacji istotnych danych na temat ich firmy. Spośród 135 zaatakowanych osób tylko 5 odmówiło podania informacji. Co ciekawe, wszystkie 5 to... kobiety.

Wykryto potężną operację hackerską

3 sierpnia 2011, 11:46Eksperci trafili na ślad potężnej operacji hakerskiej, w ramach której włamywacze przez ostatnich 5 lat ukradli tajemnice państwowe, dokumenty różnych firm i wiele innych treści. Ofiarami kradzieży padło ponad 70 prywatnych i państwowych organizacji z 14 krajów.

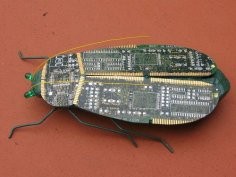

Znaleziono niezwykły szkodliwy kod

21 marca 2012, 18:34Specjaliści odkryli niezwykle rzadki, możliwe że jedyny w swoim rodzaju, szkodliwy kod, który nie pozostawia na zarażonym komputerze żadnych plików. Odkrycia dokonali eksperci z Kaspersky Lab, którzy zauważyli na rosyjskich witrynach kod atakujący dziurę w Javie

Uczeni proponują skoordynowany atak

12 lutego 2013, 13:24Naukowcy z Rice University chcą zastosować w medycynie znane z boksu markowanie ciosu. Jedną z najstarszych sztuczek w walce jest markowanie ciosu, rozpraszasz przeciwnika jednym ciosem i zadajesz decydujące uderzenie z drugiej strony - mówi profesor José Onuchic z Center for Theoretical Biological Physics. Kombinowane terapie medyczne wykorzystują tę strategię na poziomie komórkowym - dodaje.

Pierwsza dziura po zakończeniu wsparcia dla Windows XP

28 kwietnia 2014, 10:49Microsoft poinformował, że cyberprzestępcy odkryli i wykorzystują pierwszą lukę w Windows XP od czasu, gdy zakończyło się wsparcie techniczne dla tego systemu. Krytyczna dziura została znaleziona w przeglądarce Internet Explorer. Dziura występuje w wersjach 6, 7, 8, 9, 10 i 11, a przestępcy atakują wersje 9, 10 oraz 11

Przesŧępcy coraz bardziej lubią Androida

16 lutego 2015, 11:49Należące do Alcatela-Lucenta Motive Security Labs informuje, że pod koniec 2014 roku około 16 milionów urządzeń z Androidem było zarażonych szkodliwym oprogramowaniem. Cyberprzestępcy wykorzystują to oprogramowanie do kradzieży informacji osobistej i firmowej, kradzieży danych dotyczących kont bankowych czy do wyświetlania niechcianych reklam.

Niezałatany MS Office narażony na poważny atak

9 września 2015, 07:56Cyberprzestępcy atakują dziurę w MS Office, do której poprawkę opublikowano w kwietniu. Ci, którzy jej nie zainstalowali, narażają się na utratę kontroli nad komputerem. Wystarczy bowiem otworzyć odpowiednio spreparowany dokument, by doszło do zainfekowania komputera backdoorem

Prokuratury wyspecjalizują się w cyberprzestępczości

11 kwietnia 2016, 11:21Prokurator krajowy Bogdan Święczkowski zapowiedział, że w prokuraturach powstaną specjalne wydziały do zwalczania cyberprzestępczości. Chcemy, by już nie długo powstała kadra wyspecjalizowanych prokuratorów, którzy będą skutecznie zmniejszać cyberzagrożenia